Instalacja i konfiguracja sieci TOR

Instalacja i konfiguracja sieci TOR

Wstęp

Jedni wiedzą, inni nie, że internet zawiera szereg stron, do których zwykły, niedoświadczony użytkownik nie ma dostępu. Strony te są ukryte i nie można ich przeglądać bez specjalnie zainstalowanego oprogramowania oraz poprawnie skonfigurowanej przeglądarki internetowej. Wielu użytkowników na pewno spotkało się z wyrażeniem TOR, czy też „sieć cebulowa”. Bardziej wnikliwi doczytali więcej informacji na ten temat i zapewne wiedzą, co z czym się je. Przejdźmy jednak do sedna sprawy i wyjaśnijmy czym jest TOR.

We wstępie chciałbym podkreślić również, że artykuł nie zachęca i nie nakłania użytkowników do korzystania z opisywanej sieci TOR. Jest to artykuł napisany tylko w celach informacyjnych.

1. Czym jest TOR?

TOR (z ang. The Onion Router) jest rozległą, wirtualną siecią anonimową, która implementuje tak zwane trasowanie cebulowe. Dzięki takiemu rozwiązaniu prawie niemożliwa jest analiza ruchu sieciowego, a co za tym idzie, korzystający z sieci użytkownik może czuć się anonimowy w internecie.

Krótko mówiąc, namierzenie sygnału jest bardzo trudne, a wręcz (przy odpowiedniej konfiguracji i zastosowaniu wymaganej ostrożności) niemożliwe. Strony internetowe, a głównie ich wygląd, nie różnią się zbytnio od zwykłej strony internetowej. Jedyną różnicą jest brak fajerwerków graficznych i innych skryptów obsługiwanych przez przeglądarkę, ponieważ w niektórych sytuacjach może się to wiązać z narażeniem anonimowości.

Oczywiście jest wiele innych różnic, przykładowo konfiguracje serwerów, na których umieszczane są takie strony, czy nawet fakt, że każdy użytkownik w opisywanej sieci (przeglądając strony czy fora) posiada taki sam adres IP, co w „normalnym” internecie byłoby dziwne. Istotną różnicą jest również to, że wszystkie adresy stron internetowych posiadają końcówkę .onion.

2. Jak działa sieć TOR?

Pakiety danych w sieci TOR są przekierowywane przez szereg różnych serwerów umieszczonych na całym świecie, co wiąże się oczywiście ze spadkiem szybkości otwierania się stron internetowych, ponieważ trasa takiego pakietu jest o wiele dłuższa.

Jednak główną zaletą jest to, że pakiet wyjściowy jest przekazywany do celu z całkiem innego miejsca niż umieszczony jest nasz komputer. Oczywiście cała procedura jest wykonywana przy pomocy specjalnie zainstalowanego oprogramowania klienckiego. Wszystkie pakiety przesyłane przez sieć TOR są szyfrowane wielowarstwowo, zapewniając znakomitą poufność pomiędzy przesyłanymi serwerami. Więcej informacji na temat działania sieci TOR można znaleźć na wielu różnych stronach internetowych. Bardziej zainteresowanych odsyłam do literatury internetowej.

3. Instalacja oprogramowania

Instalacja specjalnego oprogramowania umożliwiającego połączenie z siecią TOR nie jest wcale trudniejsza od instalacji zwykłego programu czy też gry.

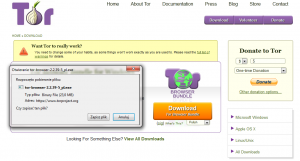

Oprogramowanie możemy pobrać ze strony głównej projektu https://www.torproject.org. Warto podkreślić, że na stronie projektu dostępna jest wersja Bundle, która nie wymaga instalacji. Oprogramowanie jest dostępne również na inne platformy systemowe, takie jak LINUX czy APPLE OS X.

Artykuł ten przedstawi jednak instalację i konfigurację (krok po kroku) na platformę WINDOWS. Więc zaczynamy.

1. Pierwszą czynnością jest pobranie oprogramowania ze strony główne projektu (dostępna jest polska wersja językowa).

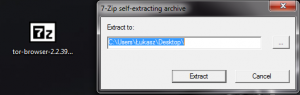

2. Po pobraniu paczki programu klikamy w nią dwukrotnie, a następnie klikamy na przycisk „Extract”. Nastąpi wypakowanie plików.

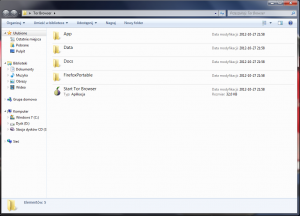

3. Przechodzimy do katalogu, który pojawił się po rozpakowaniu.

4. Żeby włączyć program klikamy dwukrotnie na plik 'Start Tor Browser”.

4. Konfiguracja programu i przeglądarki

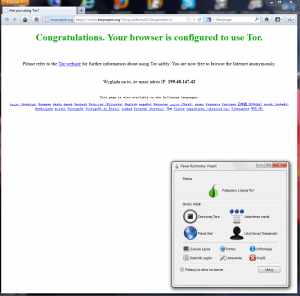

Jak widać na powyższym rysunku, program włącza się automatycznie ze specjalną przeglądarką, którą jest Firefox. Sam program kliencki nie wymaga zaawansowanej konfiguracji, a ze względu na to, że jest to wersja Bundle, jest już skonfigurowana.

Oczywiście można przeprowadzić zaawansowaną konfigurację, ustawiając węzły, dodając usługi, czy włączając użycie serwerów PROXY. Bardziej zaawansowanych użytkowników odsyłam do pomocy na stronie głównej projektu.

Zajmijmy się więc konfiguracją przeglądarki. Tutaj też nie ma potrzeby zaawansowanej konfiguracji, ale z racji bezpieczeństwa lepiej upewnić się, że została ona skonfigurowana poprawnie.

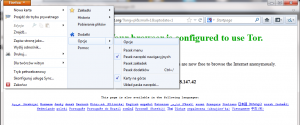

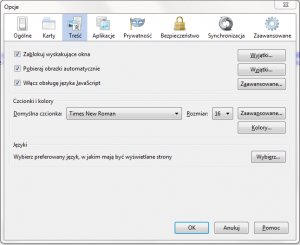

Wchodzimy zatem w opcje przeglądarki internetowej, jak zostało pokazane na powyższym rysunku. Pierwszą czynnością jest sprawdzenie, czy obsługa JavaScript została wyłączona (zakładka „Treść”).

Jeżeli opcja „Włącz obsługę języka JavaScript” jest odznaczona, przechodzimy dalej do zakładki „Aplikacje”.

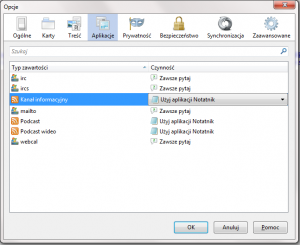

Tutaj trzeba skonfigurować kilka rzeczy. Jak widać na powyższym obrazku, wszystkie wyświetlone opcje powinny być ustawione na „Zawsze pytaj” lub jeżeli nie ma takiej możliwości, klikamy „Użyj innej aplikacji”, a następnie z listy rozsuwanej wybieramy aplikację „Notatnik”. Jeżeli zrobiliśmy wszystko, tak jak pokazano na obrazku, przechodzimy do zakładki „Prywatność”.

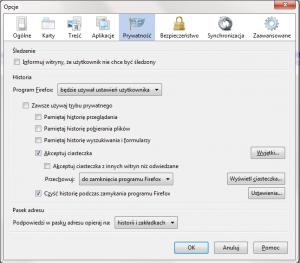

Ustawiamy opcję „Czyść historię podczas zamykania programu Firefox” oraz upewniamy się, że w opcjach ciasteczek jest ustawione „do zamknięcia programu Firefox”. Jeżeli wszystko zostało zrobione poprawnie, przechodzimy do zakładki „Zaawansowane” i klikamy na podrzędną zakładkę „Aktualizacja”.

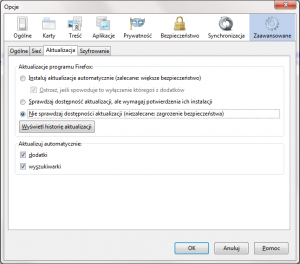

W tej zakładce upewniamy się, że została zaznaczona opcja „Nie sprawdzaj dostępności aktualizacji”. Jak widać na powyższym rysunku odznaczenie tej opcji może spowodować zagrożenie bezpieczeństwa.

Jeżeli zrobiliśmy wszystko tak, jak zostało to pokazane na powyższych rysunkach, możemy zakończyć konfigurację przeglądarki, klikając na przycisk „OK”. Wszystkie zmiany, które zostały wprowadzone, zostaną automatycznie zapisane. Od tej pory nasza przeglądarka została poprawnie skonfigurowana do przeglądania sieci TOR.

Chciałbym zaznaczyć również, że istnieje dużo więcej możliwości konfiguracji przeglądarki oraz programu klienckiego, jednak do podstawowego użytkowania przedstawione w tym artykule sposoby konfiguracji są wystarczające.

Zakończenie

W artykule została przedstawiona instalacja i konfiguracja programu klienckiego oraz przeglądarki umożliwiającej przeglądanie sieci TOR. Liczę, że artykuł okaże się pomocny dla wnikliwych użytkowników, chcących poznać wszystkie aspekty rozwiązań technologii internetowych.

W zakończeniu chciałbym jeszcze raz podkreślić, że artykuł został opracowany tylko i wyłącznie do celów informacyjnych. Wszystkie czynności realizowane przez użytkowników przy pomocy tego artykułu są wykonywane na własną odpowiedzialność. Autor artykułu nie ponosi żadnej odpowiedzialności za szkody wykonane przez oprogramowanie ani za szkody wykonane przy użyciu tego oprogramowania.

„Jeżeli opcja jest zaznaczona, przechodzimy dalej do zakładki „Aplikacje”.”

Artykuł jest nierzetelny, nie polecam stosować się do tej instrukcji konfiguracji, która z resztą dobrze nie przygotowuje do korzystania z sieci Tor.

Witam,

przepraszam bardzo za literówkę, miało być odznaczona. Błąd został poprawiony.

Z drugiej strony konfiguracja TOR (funkcja po funkcji) jest zbyt obszerna i można na ten temat książkę napisać, dlatego opisane zostały najważniejsze rzeczy.

Pozdrawiam

witam czy moge wiedziec czy jest taka mozliwosc znalezienia programy ktury moze odczytac kryptowanie kaj tak to jaki ???